Lösegeldzahlungen nach Ransomware-Attacken führen dazu, dass diese Form der Cyber-Kriminalität für die Täter profitabel bleibt. Um handlungsfähig zu bleiben, existenzielle Bedrohungen abzuwenden und schlechte Berichterstattung zu vermeiden bezahlen die meisten betroffenen Unternehmen heimlich. Das enthüllt eine aktuelle Meldung der Sicherheitsexperten der 8com Cyber Security GmbH.

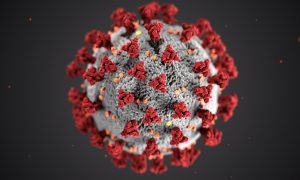

Unter Ransomware versteht man Schadprogramme, die den Zugriff IT-Systeme und auf Daten sperren. Erst nach Zahlung eines Lösegelds wird ein erneuter Zugriff auf die befallenen Systeme in Aussicht gestellt. Oft werden bei einem Ransomware-Angriff auch Daten gestohlen und die Angreifer drohen damit, diese im Netz zu veröffentlichen.

Im Mai 2021 legte ein Ransomware-Trojaner die Systeme von Colonial Pipeline lahm. Der Cyber-Angriff der Gruppe „DarkSide“ zwang das Unternehmen, fast 9.000 Kilometer seiner Pipeline stillzulegen, was zu einer Beeinträchtigung der Kraftstoffversorgung im Osten und Südosten der USA führte. Wie Colonial Pipeline zugegeben hat, zahlte das Unternehmen den Erpressern 4,5 Mio. US-Dollar, um wieder Zugriff auf die Systeme zu erhalten. Ransomware-Angriffe sind also ein sehr lukratives Geschäft. Wie die Analysten ermittelten, hat „DarkSide“ innerhalb von 10 Monaten von rund 47 Opfern Lösegelder im Wert von mindestens 90 Mio. US-Dollar erpresst. Und das ist nur die Spitze des Eisbergs – denn mindestens ein Dutzend profilierter Ransomware-Gangs profitieren von Angriffen auf Unternehmen, Behörden und Krankenhäuser.

Die Frage, ob betroffene Unternehmen, Behörden oder Institutionen ihre Daten wieder freikaufen sollen oder nicht wird immer wieder kontrovers diskutiert. Für die Ermittlungs- und Strafverfolgungsbehörden steht fest: Wer Lösegeld an Erpresser zahlt, unterstützt das Geschäftsmodell der Kriminellen.

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) rät, angemessen vorzusorgen und nicht zu bezahlen. Denn jede erfolgreiche Erpressung zeigt den Erfolg des Angriffs und motiviert den Angreifer weiter zu machen. Sie finanziert die Weiterentwicklung der Schad-Software und fördert deren Verbreitung. Mit jeder bezahlten Infektion steigt damit die Wahrscheinlichkeit für den Betroffenen noch einmal infiziert zu werden. Außerdem gebe es keine Garantie, dass die Verbrecher auch Wort halten und die Entschlüsselung ermöglichen oder ausgeleitete Daten tatsächlich löschen. Laut dem IT-Sicherheitsunternehmen Kaspersky bezahlt knapp über die Hälfte aller betroffenen Unternehmen das Lösegeld und dennoch erhalten rund 17% dieser Firmen trotz der Zahlung keinen Zugriff auf ihre Daten.

Unternehmen und Organisationen denken sie, dass sie keine andere Wahl haben. Entweder weil durch Leistungsunterbrechungen oder durch Vertrauensverlust und Rufschädigung große ökonomische Beeinträchtigungen drohen. Daher ist eine Lösegeldzahlung eine ökonomisch rationale Entscheidung. Dieser Kreislauf muss durchbrochen werden, so die Argumentation der Ransomware Task Force (RTF), einer globalen Koalition von Cyber-Sicherheitsexperten. Sie will Regierungen dazu bewegen, endlich gegen die latente Bedrohung durch Ransomware-Gangs vorzugehen und dann das Freikaufen von Daten zu verbieten. Denn ausbleibende Lösegeldzahlungen könnten dazu führen, dass Ransomware-Angriffe zurückgedrängt werden.

Die Befürworter eines Verbots argumentieren, dass Ransomware-Angriffe ausschließlich wegen des Profits durchgeführt würden. Fällt dieser Motivationsfaktor weg, werden Angriffe unattraktiv. Die Gegner eines Verbots argumentieren hingegen, dass ein Verbot von Lösegeldzahlungen dazu führen könnte, dass Cyber-Kriminelle ihre Angriffe auf Organisationen lenken, die am wenigsten damit zurechtkommen; z.B. Krankenhäuser, Versorgungsunternehmen oder Schulen. Die katastrophalen gesellschaftlichen Folgen wären für die Angreifer ein hervorragendes Druckmittel, um dennoch Lösegeldforderungen durchzusetzen.

Betroffene Unternehmen stehen also weiterhin vor der Wahl: Entweder sie bezahlen das Lösegeld und haben so wenigstens die Chance, ihre Daten wiederzubekommen oder sie verweigern die Zahlung unter Gefährdung der eigenen Existenz und schaden somit dem Geschäftsmodell der Kriminellen. Vor diesem Hintergrund ist es verständlich, dass Organisationen, die nach einem Ransomware-Angriff kaum noch handlungsfähig sind, ihre Daten doch lieber freikaufen. Am besten wäre es natürlich, wenn Ransomware gar nicht auf die Systeme der Opfer gelangt. Denn dann würde sich auch die Frage nach dem Lösegeld nicht stellen.

12.07.2021

Photo by Clint Patterson on Unsplash